Heute geht es um das Thema „Windows 11 Secure Boot Zertifikate laufen ab„. Seit über 15 Jahren schützen die Microsoft Secure Boot Zertifikate den Windows-Startprozess vor Schadsoftware. Doch jetzt läuft ihre Gültigkeitsdauer ab – und das betrifft potenziell jeden Windows-PC, der mit aktiviertem Secure Boot arbeitet. Die ersten Zertifikate verfallen bereits im Juni 2026, ein weiteres folgt im Oktober 2026. Ich erkläre Ihnen, was das konkret bedeutet, ob Ihr System betroffen ist und welche Schritte jetzt notwendig sind.

Stand: April 2026 | Getestet unter Windows 11 25H2 und Windows 11 24H2

Was ist Secure Boot – und warum laufen die Zertifikate ab?

Secure Boot ist eine Sicherheitsfunktion im UEFI-Firmware-Standard, die seit Windows 8 auf allen modernen PCs vorhanden ist. Sie verhindert, dass beim Systemstart nicht autorisierte oder manipulierte Software geladen wird – zum Beispiel Bootkits wie BlackLotus, die sich tief im System einnisten, bevor Windows überhaupt startet. Secure Boot prüft dabei mit Hilfe kryptografischer Zertifikate, ob der Bootloader und die Firmware-Treiber wirklich von vertrauenswürdigen Herstellern stammen.

Die Zertifikate, die Microsoft 2011 für Windows 8 ausgestellt hat, wurden für eine Laufzeit von rund 15 Jahren ausgelegt. Das war damals üblich.

Nun nähern sie sich ihrem vordefinierten Ablaufdatum – ein normaler Prozess in der Public-Key-Infrastruktur (PKI), der allerdings deutlich mehr Aufwand bedeutet als das Verlängern eines normalen SSL-Zertifikats. Denn diese Zertifikate stecken tief in der UEFI-Firmware von Millionen Geräten weltweit.

Laut Microsoft sind alle Geräte betroffen, die Secure Boot aktiviert haben – und das sind bei Windows 11 praktisch alle, da Secure Boot eine Systemvoraussetzung ist. Besonders gefährdet sind dabei Geräte, die vor 2024 hergestellt wurden und noch kein entsprechendes BIOS/UEFI-Update erhalten haben.

Welche Zertifikate laufen wann ab?

Es handelt sich nicht um ein einzelnes Zertifikat, sondern um vier verschiedene Zertifikate, die im Laufe des Jahres 2026 ablaufen. Jedes davon hat eine eigene Funktion im Secure-Boot-Prozess:

| Zertifikat | Ablaufdatum | Funktion |

|---|---|---|

| Microsoft Corporation KEK CA 2011 | 24. Juni 2026 | Key Exchange Key – steuert Updates der Signaturdatenbanken (DB/DBX) |

| Microsoft UEFI CA 2011 | 27. Juni 2026 | Signierung von Bootloadern und Options-ROMs von Drittanbietern |

| Microsoft Corporation UEFI CA 2011 (Variante) | 27. Juni 2026 | Signierung von Option-ROMs (Grafikkarten, RAID-Controller etc.) |

| Microsoft Windows Production PCA 2011 | 19. Oktober 2026 | Signierung des Windows-eigenen Bootloaders (Boot-Manager) |

Die neuen Ersatz-Zertifikate wurden bereits 2023 ausgestellt und sind deutlich länger gültig: Die Preboot-CAs laufen bis 2038, die Windows-CA bis 2035. Das gibt mehr Planungssicherheit für die Zukunft.

Mein Tipp aus der Praxis: Schauen Sie sich besonders das KEK-Zertifikat an. Ohne ein gültiges KEK-Zertifikat kann Ihr System zukünftig keine Updates der Secure-Boot-Datenbanken mehr empfangen – das ist der kritischste Punkt.

Was passiert nach dem Ablauf – startet Windows noch?

Die gute Nachricht zuerst: Ihr PC wird nach dem Ablauf der Zertifikate weiterhin normal starten. Das klingt erst mal beruhigend – ist aber nur die halbe Wahrheit. Die UEFI-Firmware prüft beim Bootvorgang nämlich nicht die zeitliche Gültigkeit der CA-Zertifikate, da zum Startzeitpunkt keine zuverlässige Systemzeit verfügbar ist. Technisch gesehen können also auch mit abgelaufenen Zertifikaten signierte Bootloader weiterhin geladen werden.

Was jedoch schrittweise verloren geht, ist erheblich:

- Keine neuen Sicherheitsupdates für den Bootloader – Patches gegen Schwachstellen werden ab dann mit 2023er Schlüsseln signiert, die Ihr System ohne die neuen Zertifikate nicht validieren kann

- Keine neuen DBX-Updates (Sperrlisten für kompromittierte Bootkomponenten) – bekannte Bootkits könnten theoretisch weiter ausgeführt werden

- Neue Peripheriegeräte werden nicht mehr erkannt – Grafikkarten, RAID-Controller und andere Geräte, die nach November 2026 hergestellt wurden, sind nur noch mit 2023er Schlüsseln signiert

- Kein Vertrauen in neue Drittanbieter-Software beim Start – neue Bootloader von Linux-Distributionen oder anderen Systemen laufen möglicherweise nicht mehr

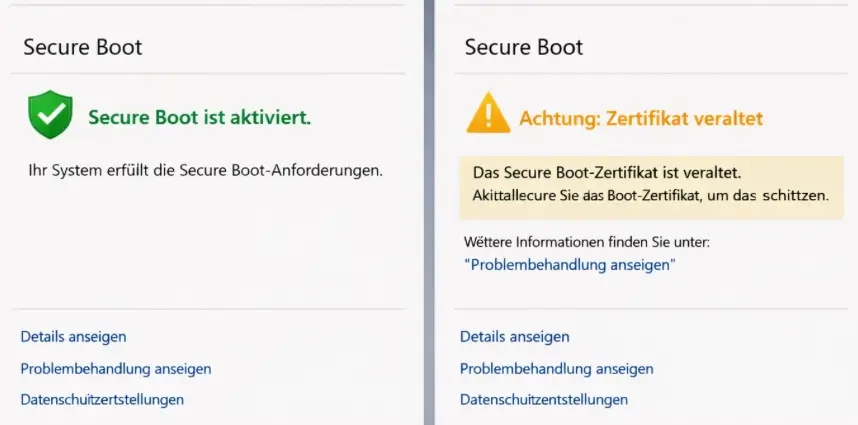

⚠️ Achtung: Ein System ohne aktuelle Secure-Boot-Zertifikate kann zwar noch starten – aber Secure Boot zeigt dabei weiterhin den Status „aktiv“. Das ist irreführend: Die Sicherheitskette ist in Wirklichkeit bereits geschwächt, ohne dass Sie es auf den ersten Blick merken. Genau deshalb hat Microsoft jetzt die visuelle Statusanzeige in Windows Sicherheit eingeführt.

BILD: Vergleich des grünen Status (Zertifikate aktuell) und gelben Status (Zertifikat veraltet) in Windows Sicherheit unter Gerätesicherheit > Sicherer Start]

Wie prüfen Sie den Secure-Boot-Zertifikatsstatus in Windows 11?

Seit April 2026 hat Microsoft eine neue Statusanzeige in die Windows-Sicherheit-App integriert. Diese zeigt Ihnen mit einem farbigen Badge direkt an, ob Ihre Zertifikate aktuell sind. So finden Sie die Anzeige:

Methode 1: Windows Sicherheit App (einfachste Methode)

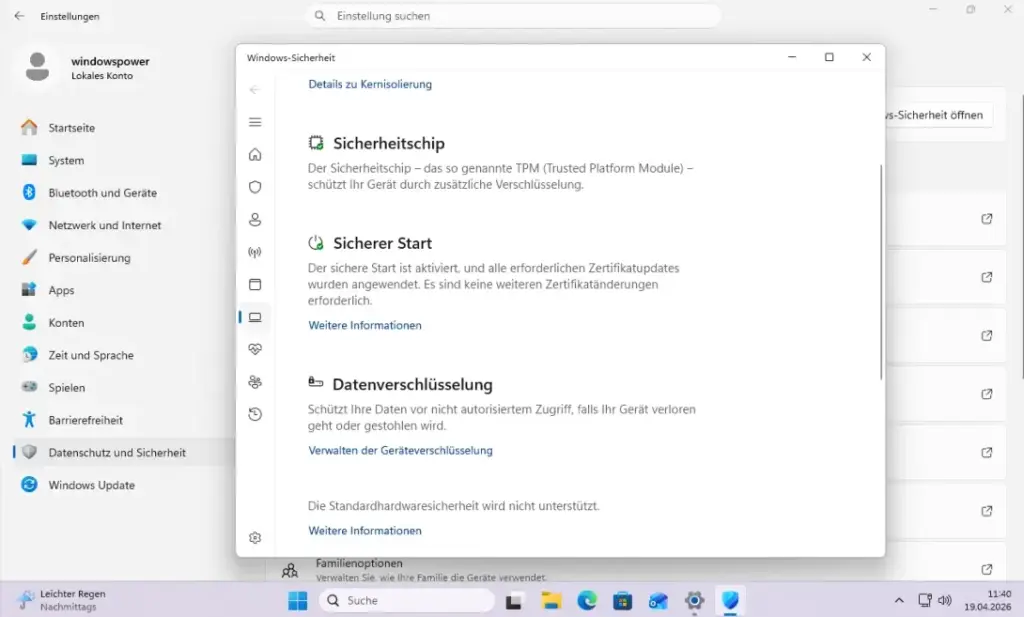

- Öffnen Sie Einstellungen über Windows + I

- Navigieren Sie zu Datenschutz und Sicherheit

- Klicken Sie auf Windows-Sicherheit

- Öffnen Sie Gerätesicherheit

- Scrollen Sie zu Sicherer Start – hier sehen Sie jetzt ein farbiges Symbol

Die Bedeutung der Farben:

- 🟢 Grün: Alles in Ordnung – Zertifikate sind aktuell, kein Handlungsbedarf

- 🟡 Gelb: Achtung – Zertifikat ist veraltet, Update steht noch aus (automatisch geplant)

- 🔴 Rot: Kritisch – Zertifikat läuft ab und konnte nicht automatisch aktualisiert werden, manuelle Aktion erforderlich

Wichtig: Klicken Sie ein gelbes Symbol nicht einfach weg! Obwohl Windows Ihnen diese Option anbietet, empfiehlt Microsoft ausdrücklich, die Warnungen nicht zu ignorieren, solange das Update noch aussteht.

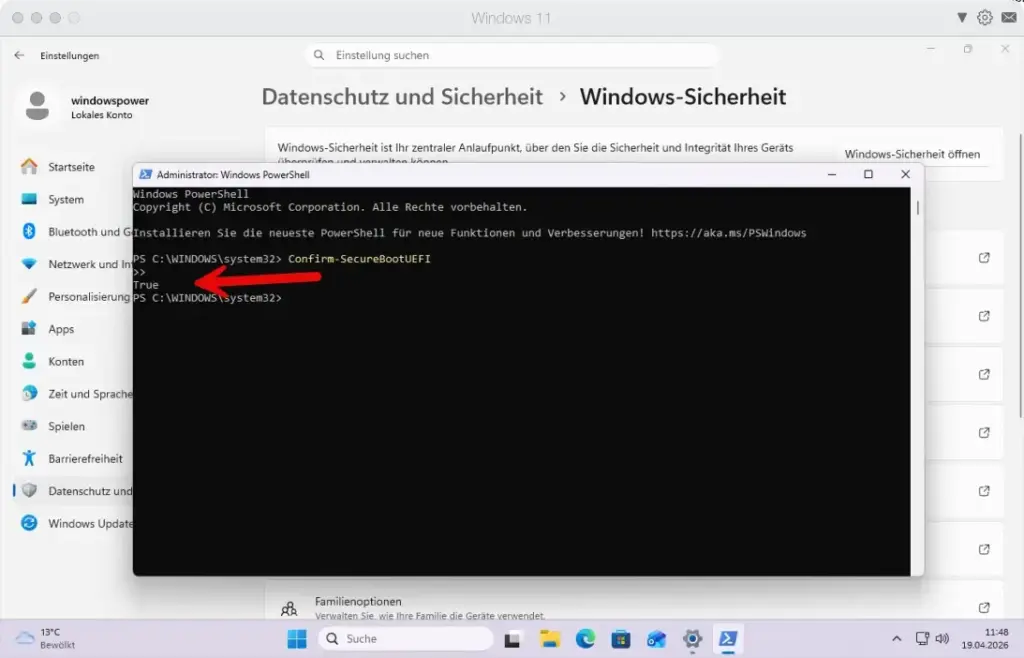

Methode 2: PowerShell – Zertifikate direkt prüfen

Wer genauer wissen möchte, welche Zertifikate konkret installiert sind, kann PowerShell mit Administratorrechten nutzen. Öffnen Sie PowerShell als Administrator und geben Sie diesen Befehl ein:

Confirm-SecureBootUEFIDas Ergebnis ist eindeutig: True bedeutet, das neue 2023er Zertifikat ist bereits installiert. FalseBedeutet: Ihr System hat die neuen Zertifikate noch nicht erhalten.

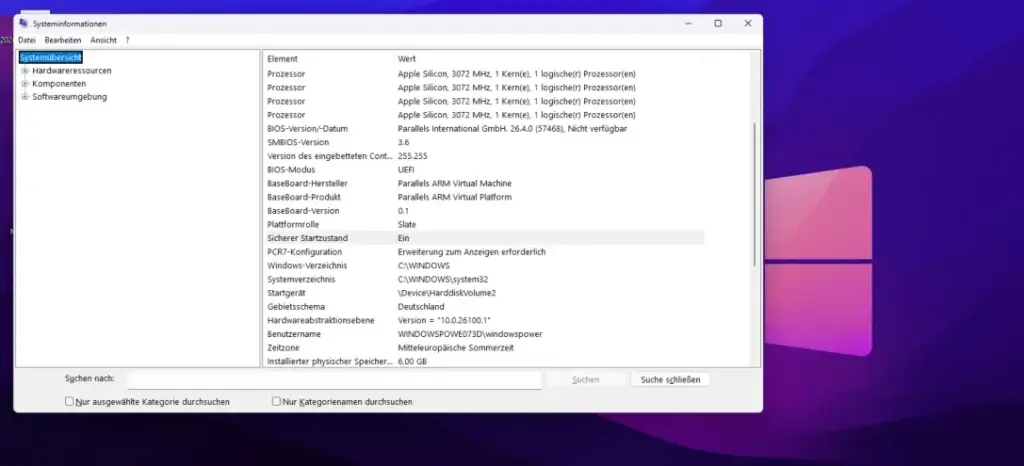

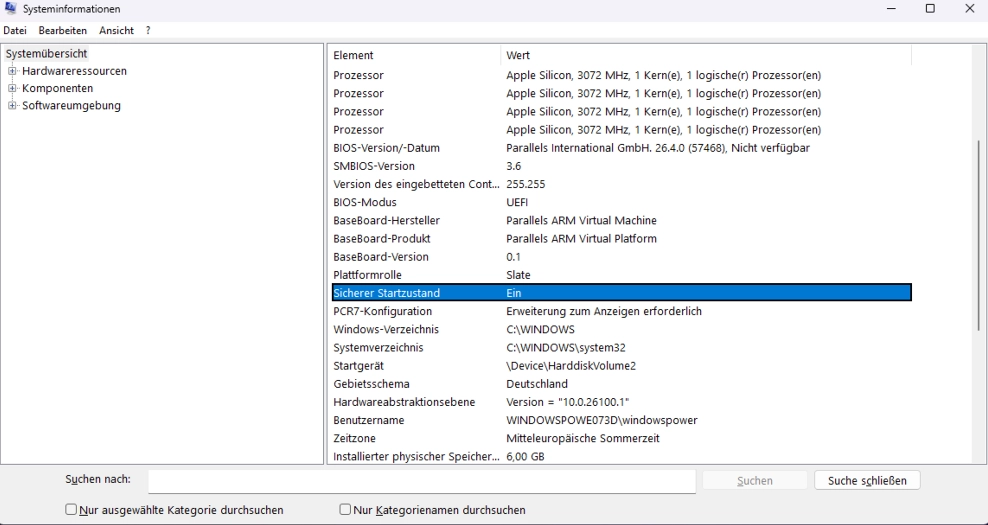

Methode 3: msinfo32 – Secure Boot Status prüfen

Ob Secure Boot überhaupt aktiv ist, prüfen Sie am schnellsten über das Systeminformations-Tool:

- Drücken Sie Windows + R, geben Sie

msinfo32ein und bestätigen Sie mit Enter - Suchen Sie den Eintrag Sicherer Startzustand

- Steht dort Ein, ist Secure Boot aktiv – und Sie sind von dieser Thematik betroffen

- Steht dort Aus, ist Secure Boot deaktiviert – die Zertifikate werden dann nicht verwendet

Bis hierhin haben Sie bereits den Status Ihres Systems ermittelt – der wichtigste erste Schritt. Im nächsten Abschnitt zeige ich Ihnen, wie das Update läuft und was Sie tun müssen.

BILD: PowerShell Fenster mit Ausgabe des Secure Boot Zertifikat-Prüfbefehls – True/False Ergebnis]

Wie werden die Zertifikate aktualisiert – und müssen Sie selbst handeln?

Für die große Mehrheit der Privatnutzer gilt: Sie müssen nichts tun. Microsoft verteilt die neuen 2023er Zertifikate automatisch über Windows Update – und zwar schrittweise seit Januar 2026. Geräte werden dabei nach einem Zuverlässigkeits-Score priorisiert: Systeme, die regelmäßige Update-Signale senden und stabile Hardware zeigen, erhalten die neuen Zertifikate früher. Geräte mit unbekanntem Hardware-Profil oder seltenen Konfigurationen kommen später.

Damit das automatische Update funktioniert, müssen folgende Voraussetzungen erfüllt sein:

- Windows Update ist aktiv und regelmäßige Updates werden installiert

- Secure Boot ist eingeschaltet (prüfbar über msinfo32, s. o.)

- Eine Internetverbindung besteht – damit das Gerät Update-Signale senden kann

- Das BIOS/UEFI des Herstellers unterstützt das Update – bei sehr alter Hardware kann das ein Hindernis sein

Was tun, wenn das Update nicht automatisch kommt?

Wenn Ihr System nach mehreren Wochen immer noch ein gelbes oder rotes Symbol zeigt, gibt es mehrere Möglichkeiten:

Option 1: BIOS/UEFI-Firmware des Herstellers aktualisieren

Viele Hersteller haben bereits BIOS-Updates bereitgestellt, die die neuen Secure-Boot-Zertifikate direkt in die Firmware integrieren. Das ist die zuverlässigste Methode. Besuchen Sie die Support-Seite Ihres Mainboard- oder Laptop-Herstellers (ASUS, HP, Lenovo, Dell, Acer etc.) und prüfen Sie, ob ein aktuelles BIOS-Update verfügbar ist.

⚠️ Achtung: Vor einem BIOS-Update unbedingt den BitLocker-Wiederherstellungsschlüssel bereit halten! Ein Firmware-Update kann BitLocker-geschützte Laufwerke in den Wiederherstellungsmodus versetzen. Den Schlüssel finden Sie unter account.microsoft.com/devices/recoverykey – oder deaktivieren Sie BitLocker kurz vor dem Update.

Option 2: Manuelle Aktivierung über Registrierung (für Fortgeschrittene)

Microsoft erlaubt es, das Zertifikatsupdate manuell über die Windows-Registrierung anzustoßen. Öffnen Sie den Registrierungs-Editor als Administrator (Windows + R → regedit) und navigieren Sie zu:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecureBootStateSetzen Sie den Wert AvailableUpdates auf den entsprechenden DWORD-Wert laut Microsoft-Dokumentation. Anschließend muss die geplante Aufgabe Secure-Boot-Update im Aufgabenplaner ausgeführt werden. Ehrlich gesagt: Diese Methode ist etwas fummelig und empfehle ich nur IT-Profis, die wissen was sie tun.

Option 3: Für Unternehmensumgebungen und Windows Server

Windows Server erhält keine automatischen Zertifikats-Updates über Windows Update. Hier müssen Administratoren aktiv werden – über Gruppenrichtlinien (Enable Secure Boot Certificate Deployment), das neue CLI-Tool WinCsFlags.exe oder Microsoft Intune.

Besondere Vorsicht gilt bei Hyper-V-VMs: Virtuelle Maschinen mit anderen Gastbetriebssystemen als Windows aktualisieren ihre Zertifikate nicht selbstständig und müssen manuell bearbeitet werden.

Was hat sich 2026 geändert – die neue Zertifikatsstruktur im Überblick

Microsoft nutzt den Zertifikatswechsel nicht nur zum Verlängern der Laufzeit, sondern für eine strukturelle Verbesserung. Die bisher einheitliche UEFI CA wird durch zwei spezialisierte Zertifizierungsstellen ersetzt:

- Microsoft Windows UEFI CA 2023 – ausschließlich für Bootloader von Betriebssystemen und Systemherstellern

- Microsoft Option ROM UEFI CA 2023 – speziell für Options-ROMs von Peripheriegeräten (Grafikkarten, RAID-Controller, Netzwerkkarten)

Diese Trennung ermöglicht eine wesentlich granularere Kontrolle: Systeme, die Options-ROMs von Peripheriegeräten vertrauen müssen, können das separate Zertifikat hinzufügen, ohne damit automatisch auch allen Drittanbieter-Bootloadern zu vertrauen. Das ist ein echter Sicherheitsgewinn – und genau die Art von Architekturverbesserung, die man nach 15 Jahren erwarten darf.

Interessantes Detail am Rande: Die Signaturprüfung beim Bootvorgang prüft bewusst keine zeitliche Gültigkeit der CA-Zertifikate. Der Grund ist simpel – zum Startzeitpunkt steht keine zuverlässige Systemzeit zur Verfügung.

Was sich jedoch ändert: Ab dem Ablaufdatum können keine neuen signierten Pakete mehr mit den alten Zertifikaten erstellt werden. Bestehende, vor dem Ablauf signierte Pakete bleiben voraussichtlich nutzbar – auch für IT-Profis, die versäumte Systeme 2027 noch nachrüsten möchten.

Sind ältere Windows-Versionen und Linux-Systeme betroffen?

Ja – zumindest teilweise. Windows 10 wird weiterhin starten, auch ohne die neuen Zertifikate. Da Windows 10 aber im Oktober 2025 das End-of-Life erreicht hat und keine regulären Sicherheits-Updates mehr erhält, ist das Fehlen der neuen Secure-Boot-Zertifikate hier nur ein weiteres Sicherheitsargument, auf Windows 11 umzusteigen.

Für Linux-Nutzer, die Dual-Boot betreiben: Aktuelle Linux-Distributionen wie Ubuntu, Fedora und openSUSE haben längst auf neue Bootloader umgestellt, die mit den 2023er Zertifikaten kompatibel sind. Wer sehr alte Distributionen oder selbst kompilierte Bootloader nutzt, sollte das genauer prüfen.

Bei VMware ESXi und anderen Hypervisoren gilt: Gäste unter Windows Server aktualisieren ihre Zertifikate in der VM-Firmware nicht selbstständig. Hier ist manuelles Eingreifen nötig – VM herunterfahren, CA-Einstellung in den VM-Einstellungen kurz ändern und zurücksetzen. Das wirkt für das Gastsystem wie ein Firmware-Update.

Was ist zu tun – die Checkliste für Privatnutzer und IT-Admins

Der Aufwand hängt stark von Ihrer Situation ab. Hier eine kompakte Übersicht:

| Szenario | Empfohlene Aktion | Aufwand |

|---|---|---|

| Privatnutzer, Windows Update aktiv, Secure Boot an | Nichts tun – automatisches Update abwarten | ⭐ Minimal |

| Privatnutzer, gelbes Symbol in Windows Sicherheit | Windows Update ausführen, ggf. BIOS-Update des Herstellers | ⭐⭐ Gering |

| Privatnutzer, rotes Symbol | BIOS-Update des Herstellers, manuelle Registry-Methode | ⭐⭐⭐ Mittel |

| Unternehmens-Clients (verwaltet) | Gruppenrichtlinie oder Intune-Richtlinie konfigurieren | ⭐⭐⭐ Mittel |

| Windows Server | Manuell über WinCsFlags.exe oder Gruppenrichtlinie | ⭐⭐⭐⭐ Hoch |

| Hyper-V VMs mit Windows-Gästen | Server 2025: meist automatisch. Ältere: manuell | ⭐⭐⭐ Mittel |

⭐ Mein persönlicher Favorit für Privatnutzer: Einfach die Windows-Sicherheit-App öffnen und den Zertifikatsstatus prüfen. Grünes Symbol? Fertig. Gelbes Symbol? Windows Update starten und ein paar Tage warten. Das reicht in den meisten Fällen völlig aus.

Häufig gestellte Fragen zum: Windows 11 Secure Boot Zertifikate laufen ab

Was passiert, wenn die Secure Boot Zertifikate abgelaufen sind?

Der PC startet weiterhin normal. Allerdings können ab dem Ablaufdatum keine neuen Sicherheits-Updates für den Bootloader mehr installiert werden, da diese mit den neuen 2023er Schlüsseln signiert sind. Außerdem werden neue Peripheriegeräte nach November 2026 möglicherweise nicht mehr erkannt, wenn deren Option-ROM nur mit dem neuen Zertifikat signiert ist.

Wie prüfe ich, ob mein Windows 11 die neuen Secure Boot Zertifikate hat?

Öffnen Sie Windows-Sicherheit u003e Gerätesicherheit u003e Sicherer Start. Seit April 2026 zeigt ein farbiges Badge den aktuellen Status: Grün = aktuell, Gelb = Update ausstehend, Rot = manuelles Eingreifen erforderlich. Alternativ können Sie in PowerShell (Admin) den Befehl [System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match u0022Windows UEFI CA 2023u0022 ausführen – True bedeutet, das neue Zertifikat ist vorhanden.

Muss ich als Privatnutzer etwas tun, wenn die Secure Boot Zertifikate ablaufen?

In den meisten Fällen nein. Microsoft verteilt die neuen 2023er Zertifikate automatisch über Windows Update. Voraussetzung ist, dass Secure Boot aktiviert ist und Windows Update regelmäßig läuft. Prüfen Sie trotzdem den Status in der Windows-Sicherheit-App – ein grünes Symbol bedeutet: alles erledigt.

Was tun, wenn das Secure Boot Zertifikat Update nicht automatisch kommt?

Prüfen Sie zuerst, ob ein BIOS-Update Ihres Herstellers verfügbar ist – viele Hersteller wie ASUS, HP und Lenovo haben bereits Updates veröffentlicht, die die neuen Zertifikate direkt in die Firmware integrieren. Alternativ kann das Update manuell über einen Registrierungsschlüssel oder das Tool WinCsFlags.exe (für Unternehmensumgebungen) angestoßen werden.

Sind Windows Server und virtuelle Maschinen auch von ablaufenden Secure Boot Zertifikaten betroffen?

Ja, besonders Windows Server ist stärker betroffen, da hier keine automatischen Zertifikats-Updates über Windows Update erfolgen. Administratoren müssen aktiv werden – über Gruppenrichtlinien, WinCsFlags.exe oder Intune. Bei Hyper-V-VMs unter Windows Server 2025 läuft das Update für Windows-Gäste meist automatisch, bei anderen Gastbetriebssystemen ist manuelles Eingreifen nötig.

Fazit

Die ablaufenden Secure-Boot-Zertifikate klingen bedrohlicher als sie für den durchschnittlichen Privatnutzer tatsächlich sind. Windows startet weiterhin – und wer Windows Update aktiv hat und Secure Boot eingeschaltet lässt, wird die Umstellung gar nicht bewusst mitbekommen. Microsoft verteilt die neuen 2023er Zertifikate automatisch und schrittweise.

Handlungsbedarf besteht vor allem bei älterer Hardware mit eingefrorenem BIOS-Stand, bei Unternehmens-PCs mit deaktiviertem Windows Update und bei Windows-Server-Umgebungen. Dort ist manuelles Eingreifen nötig – und das Zeitfenster wird enger. Der Juni-Termin für die ersten drei Zertifikate rückt näher, also: prüfen Sie jetzt den Status in der Windows-Sicherheit-App.

Zuletzt aktualisiert: April 2026 | Autor: Vangelis | 25+ Jahre IT-Erfahrung | Gründer von windowspower.de seit 2003