Durch die VPN-Sicherheit kann Ihr Interneterlebnis geschützt werden. Immer mehr Menschen nutzen WLAN-Netzwerke, sei es in Cafés, Flughäfen oder Hotels. Leider vergessen viele die Sicherheit und die Risiken, die damit hängen.

Die Gefahren lauern überall. Besonders bei öffentlichen WLAN-Netzwerken, auch Hotspots genannt, besteht eine große Sicherheit von Cyberkriminalität. Dadurch werden Informationen und sensible Zugangsdaten freigegeben. Daher ist es ratsam, zu einem VPN wechseln, um Ihre Daten zu schützen.

Wie kann eine VPN-Verbindung persönliche Daten schützen?

Mit einem VPN werden Ihre Daten zwischen Ihnen und dem VPN Server. Das bedeutet, dass die übertragenen Daten keiner ein Einblick drauf hat und gar so schwierig ist, an die Daten dranzukommen.

Minimieren der Anfälligkeit für Cyberangriffe durch VPN

Durch die Verbindung eines VPN wird die Cyber-Angriffe erheblich minimiert.

VPN-Protokolle für den sicheren Datenverkehr

VPN-Protokolle wie L2TP/IPsec und IKEv2/IPsec spielen eine Rolle bei der Sicherung des Datenverkehrs.

Verbinden mit VPN-Servern für verschlüsseltes Surfen im Internet

Gut zu wissen ist, dass die Verbindung mit einem VPN-Server immer verschlüsselt übertragen wird. So kann sicher garantiert eine Anonymität im Internet. So können alle privaten Daten von neugierigen Blicken geschützt werden.

Nutzung von VPN für die Wahrung der Privatsphäre beim Surfen im Internet.

Durch Surfen im Internet werden viele Spuren sichtbar. Durch Verwendung eines VPN ist es möglich, dem Benutzer und der Privatsphäre durch Farbbergung der IP-Adresse die Onlineaktivitäten zu verstecken.

Empfohlene VPN-Router als zusätzliche Sicherheitsmaßnahme

Wenn Sie die Sicherheit erhöhen wollen, können Sie auch eine VPN-Route in Betracht zu ziehen und Sicherheitsmaßnahmen um den gesamten Netzwerkschutz schützen. D. h. sie können die Einrichtung des VPN auf Finne rot oder installieren und den Datenverkehr zwischen verschiedenen Geräten verschlüsseln, sodass die Sicherheit erhöht wird.

Diese Maßnahme ist eventuell für Nutzer, die heutzutage viel im Homeoffice arbeiten. So können Benutzer sicher auf Unternehmensressourcen und vertrauliche Daten zugreifen.

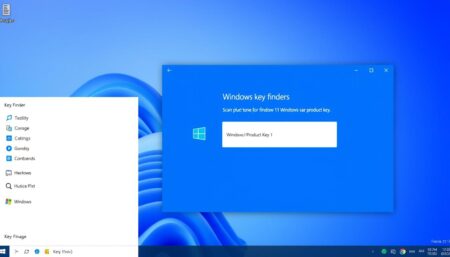

| # | Vorschau | Produkt | Bewertung | Preis | |

|---|---|---|---|---|---|

| 1 |

|

Microsoft Windows 11 Home | 1 Gerät | 1 Benutzer | PC... | 116,28 EUR | Bei Amazon kaufen | |

| 2 |

|

Microsoft Windows 11 Pro | 1 Gerät | 1 Benutzer | PC... | 146,88 EUR | Bei Amazon kaufen | |

| 3 |

|

Windows 7 Professional 64 Bit OEM [Alte Version] | 47,60 EUR | Bei Amazon kaufen |